«Robarle todo a las abuelas» – El diario andino

GoogleXcoder es el alias del brasileño de 25 años detenido en Cantabria hace un par de semanasacusado de dirigir la mayor operación de phishing banca que ha sufrido España.

Su grupo, ‘Team GXC’, clonó 35 entidades financieras y vació las cuentas de miles de clientes. La Guardia Civil lo detuvo junto a otros seis miembros de la red tras más de un año de seguimiento.

¿Por qué es importante?. Este caso marca un punto de inflexión en la ciberdelincuencia española. El GXC no sólo robó: según un informe de El mundoTambién alquilaban sus herramientas a otros delincuentes por hasta 900 euros al día.

El efecto multiplicador se tradujo cada día en decenas de bancos suplantados y millones robados. Su nombre en Telegram resume la filosofía: «Robarle todo a las abuelas».

el metodo. ellos combinaron phishing tradicional con malware para Android, una doble estafa que anuló cualquier barrera de seguridad:

- Primero, capturaron datos bancarios a través de sitios web falsos.

- Luego, el malware recopiló documentos, firmas digitales y contraseñas adicionales.

Con ese arsenal vaciaron cuentas sin dejar rastro aparente.

la investigacion. Group-IB, una empresa de ciberseguridad que colabora con Interpol, detectó la amenaza en 2023. Antón UshakovSu jefe de investigaciones en Europa, alertó a la UCO de la Guardia Civil al confirmar que España era el epicentro. Durante meses rastrearon direcciones IP que rebotaban en servidores globales hasta que localizaron al autor intelectual: un nómada digital que cambiaba de provincia cada pocas semanas.

GoogleXcoder utilizó identidades robadas para sus líneas telefónicas y tarjetas. Vivía con su familia, moviéndose constantemente entre provincias, creyéndose invulnerable. Los agentes lo siguieron mientras reunían pruebas suficientes. Lo persiguieron en San Vicente de la Barquera, un pueblo de menos de 4.000 habitantes, con sus dispositivos llenos de pruebas además de fajos de billetes.

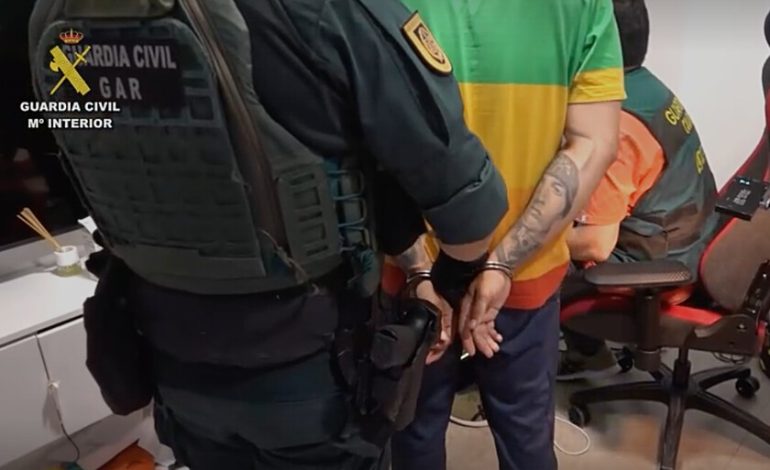

La UCO ha publicado tanto el momento de su detención como una grabación del instrumento utilizado:

el alcance. La red operaba desde España pero sus tentáculos llegaron a Eslovaquia, Reino Unido, Estados Unidos y Sudamérica. Seis personas directamente vinculadas cayeron en operativos simultáneos en Valladolid, Zaragoza, Barcelona, Palma, San Fernando y La Línea. El análisis forense de sus criptomonedas tomó más de un año debido a la complejidad de la red.

La colaboración entre Group-IB y la UCO sienta un precedente:

- Hasta ahora, las empresas privadas de ciberseguridad trabajaban principalmente con Europol o Interpol.

- Esta vez, al identificar una amenaza específica contra España, compartieron sus hallazgos directamente con las fuerzas nacionales.

El resultado: una de las mayores operaciones contra el cibercrimen en nuestro país, tal y como reconoce la propia UCO.

En | Parecían herramientas útiles para WhatsApp Web, pero formaban parte de una gran campaña de spam

Imagen destacada | UCO